Threat Modeling

Mai 8, 2026 | Techartikel | Autor: Christian Gießler

Genau hier setzt Threat Modeling an. Dabei handelt es sich um einen strukturierten Ansatz, mit dem Teams bereits in frühen Phasen der Entwicklung systematisch Bedrohungen identifizieren, Risiken bewerten und passende Gegenmaßnahmen ableiten können. Anstatt Sicherheitslücken nur zufällig oder spät zu entdecken, wird Security zu einem planbaren und wiederholbaren Arbeitsschritt im gesamten Software-Lebenszyklus.

Dieser Ansatz wird für Unternehmen nicht nur aus technischer Sicht immer wichtiger, sondern zunehmend auch aus regulatorischen Gründen. Durch Vorgaben wie NIS-2 und den Cyber Resilience Act steigt der Druck, Sicherheitsrisiken methodisch zu analysieren und nachweisbar zu adressieren – und Threat Modeling bietet hierfür einen praxistauglichen Rahmen.

1. Ziele und Nutzen von Threat Modeling

Ein zentraler Nutzen liegt in der Reduzierung von Kosten und Aufwand: Sicherheitslücken, die bereits in der Architektur- oder Designphase erkannt werden, lassen sich deutlich günstiger beheben als später im Betrieb oder in der Wartung. Gleichzeitig verbessert sich die Kommunikation im Team, da Fachbereich, Entwicklung, Operations und Security gemeinsam auf Basis des Threat Models diskutieren können, anstatt nur über einzelne technische Maßnahmen zu streiten.

Darüber hinaus unterstützt Threat Modeling dabei, Security-Anforderungen mit der Business-Perspektive zu verbinden. Wer Angriffe und potenzielle Schäden klar benennen kann, kann auch besser priorisieren, welche Maßnahmen wirklich geschäftskritisch sind und welche nur „nice to have“. Dies erleichtert Budgetentscheidungen, hilft beim Nachweis gegenüber dem Management, den Kunden und den Auditoren und schafft eine belastbare Grundlage, um regulatorische Vorgaben wie NIS-2 oder den Cyber Resilience Act mit vertretbarem Aufwand zu erfüllen.

2. Regulatorische Anforderungen (NIS-2, CRA)

Auch der Cyber Resilience Act (CRA) verlangt von Herstellern, die Cyberrisiken ihrer Produkte über den gesamten Lebenszyklus zu analysieren und „Security by Design“ sowie „Security by Default“ umzusetzen. Ein belastbares Threat Model kann als zentrales Artefakt dienen, um die identifizierten Bedrohungen, die getroffenen Designentscheidungen und die implementierten Schutzmaßnahmen zu dokumentieren. Threat Modeling wird somit nicht nur zu einer bewährten Praxis der sicheren Softwareentwicklung, sondern auch zu einem wichtigen Baustein, um die Konformität mit NIS-2 und CRA effizient nachzuweisen.

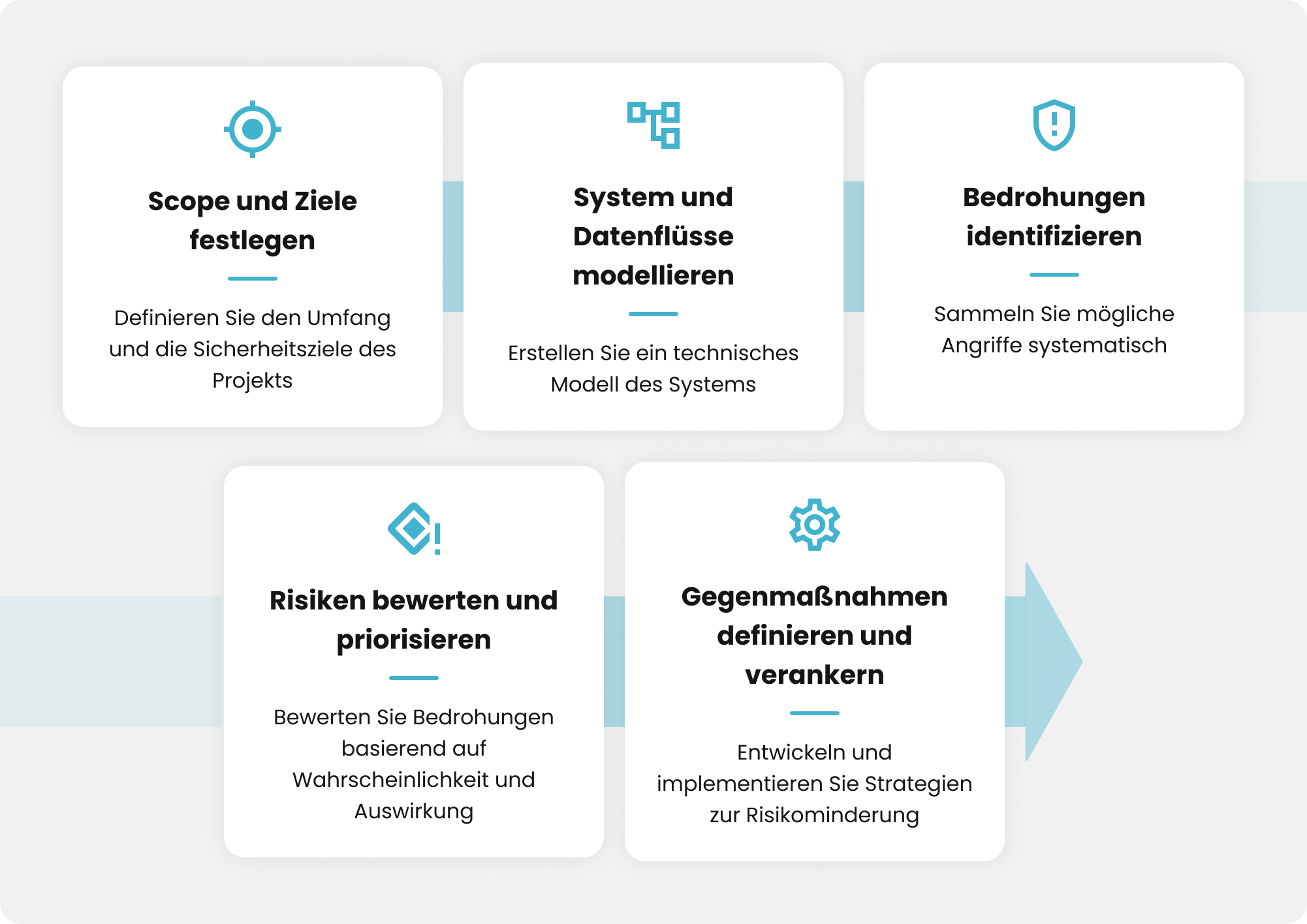

3. Der Threat-Modeling-Prozess

3.1 Scope und Ziele festlegen

3.2 System und Datenflüsse modellieren

3.3 Bedrohungen identifizieren

3.4 Risiken bewerten und priorisieren

3.5. Gegenmaßnahmen definieren und verankern

4. Methoden und Frameworks

Für das strukturierte Threat Modeling stehen verschiedene Methoden und Frameworks zur Verfügung, die je nach Kontext, Reifegrad und Zielsetzung ausgewählt werden können. Die gängigsten Ansätze lassen sich grob in kategorienbasierte, risikofokussierte und angreiferzentrierte Methoden unterteilen.

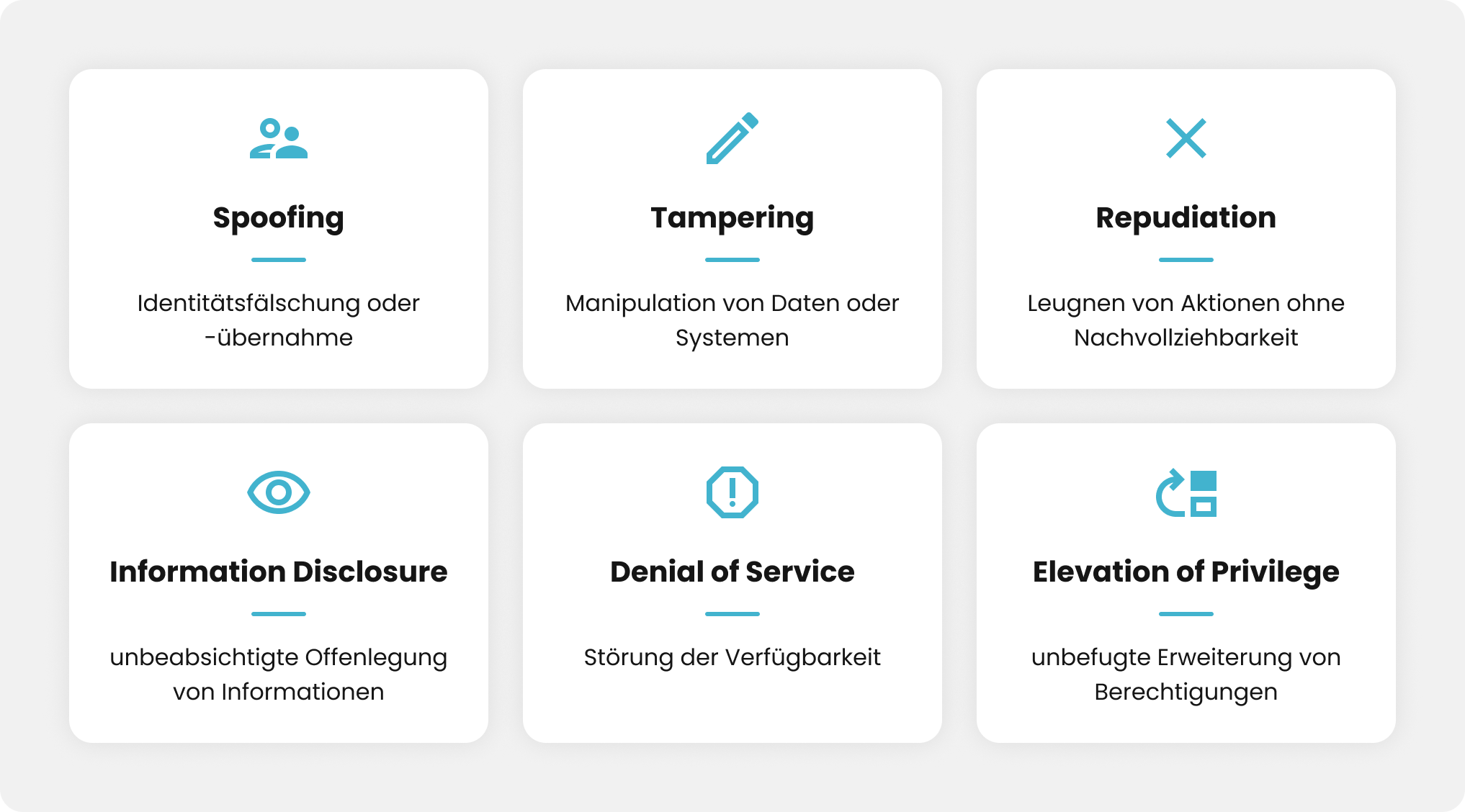

4.1 STRIDE

- Spoofing – Identitätsfälschung oder -übernahme

- Tampering – Manipulation von Daten oder Systemen

- Repudiation – Leugnen von Aktionen ohne Nachvollziehbarkeit

- Information Disclosure – unbeabsichtigte Offenlegung von Informationen

- Denial of Service – Störung der Verfügbarkeit

- Elevation of Privilege – unbefugte Erweiterung von Berechtigungen

STRIDE eignet sich besonders gut für die systematische Analyse von Datenflussdiagrammen. Denn damit können jeder Datenfluss, jede Komponente und jeder Datenspeicher gezielt auf diese sechs Bedrohungskategorien hin überprüft werden.

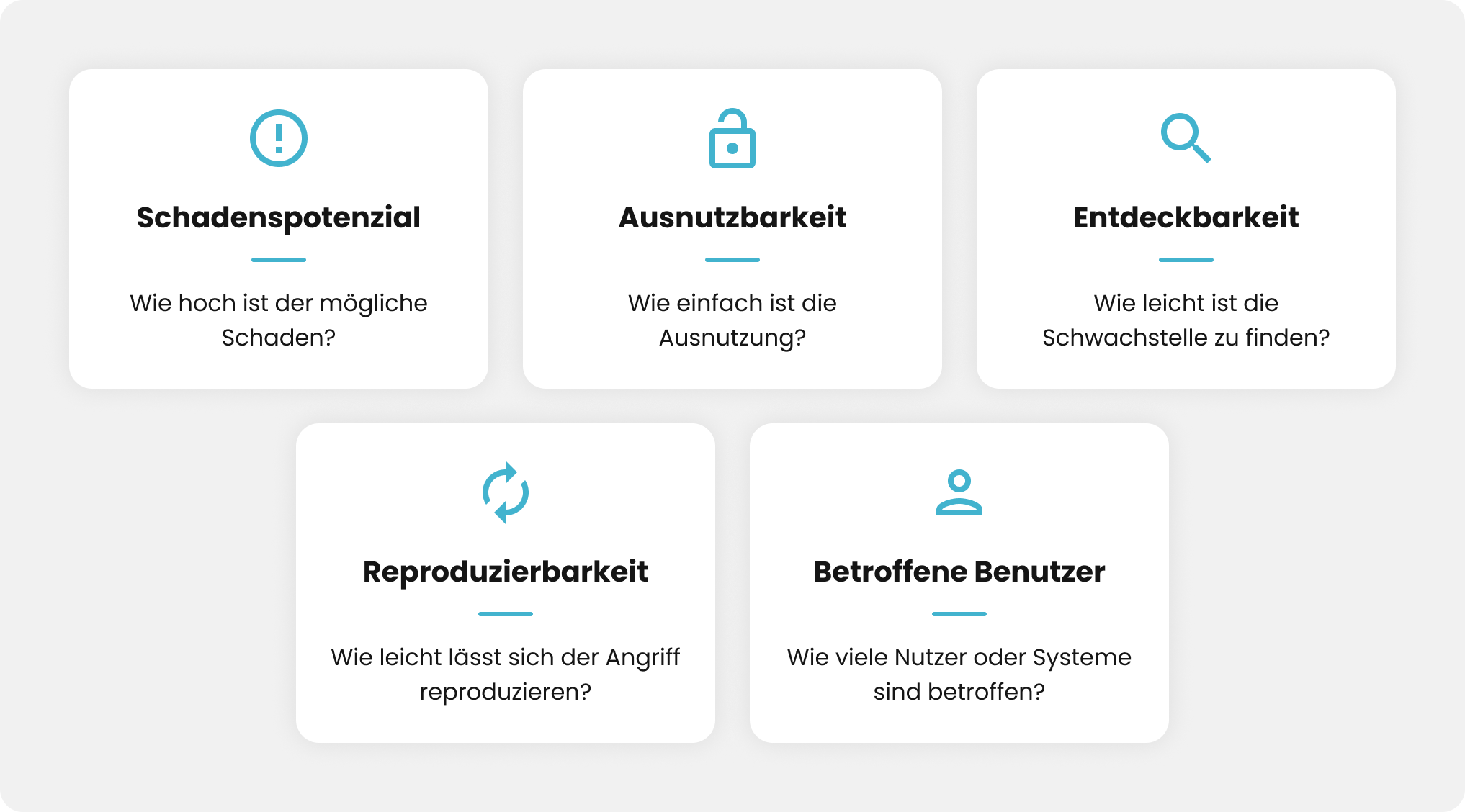

4.2 DREAD

- Damage Potential: Wie hoch ist der mögliche Schaden?

- Reproducibility: Wie leicht lässt sich der Angriff reproduzieren

- Exploitability: Wie einfach ist die Ausnutzung?

- Affected Users: Wie viele Nutzer oder Systeme sind betroffen?

- Discoverability: Wie leicht ist die Schwachstelle zu finden?

Typischerweise wird jede Kategorie auf einer Skala von 1 bis 10 bewertet. Der daraus resultierende Durchschnittswert ergibt einen Risiko-Score, der bei der Priorisierung von Maßnahmen hilft. Oft wird DREAD gemeinsam mit STRIDE verwendet: STRIDE identifiziert die Bedrohungen und DREAD bewertet sie.

4.3 Evil User Stories

„Als Angreifer möchte ich Session-Tokens stehlen, um mich als legitimer Benutzer auszugeben.“

Diese Methode macht Bedrohungen für das gesamte Team greifbar und fördert das Sicherheitsbewusstsein, auch bei Entwicklern ohne tiefgreifende Security-Expertise. Evil User Stories können direkt in Backlog-Items, Akzeptanzkriterien oder Testfälle überführt werden.

4.4 PASTA

4.5. LINDDUN

4.6. Attack Trees

4.7. Kombination und Ergänzung

5. Tools für Threat Modeling

5.1. Microsoft Threat Modeling Tool

5.2. OWASP Threat Dragon

5.3. Threagile

5.4. ThreatSea

5.5. IriusRisk

5.6. ThreatModeler

Ihr Partner für erfolgreiche Webapplikationen

Sie planen eine Webapplikation und suchen einen erfahrenen Partner für die Umsetzung? Wir stehen Ihnen mit unserem Know-how zur Seite – von der ersten Idee bis zur finalen Implementierung. Lassen Sie uns gemeinsam Ihre Vision verwirklichen! KONTAKTIEREN SIE UNS6. Best Practices und Tipps

- Früh starten und iterativ vorgehen: Threat Modeling sollte bereits in der Konzeptphase beginnen und über den gesamten Entwicklungszyklus hinweg regelmäßig aktualisiert werden. So bleiben Bedrohungen auch bei Änderungen und Erweiterungen des Systems stets im Blick.

- Interdisziplinäre Teams einbinden: Entwickler, Sicherheitsverantwortliche, Architekten und Fachbereiche sollten gemeinsam am Threat Model arbeiten. Unterschiedliche Perspektiven fördern eine ganzheitliche Bedrohungsanalyse und stärken die Akzeptanz der Sicherheitsmaßnahmen.

- Methoden anpassen, nicht blind übernehmen: Je nach Projektanforderungen bieten sich STRIDE, PASTA oder Evil User Stories besser an. Wichtiger als das perfekte Framework ist die konsequente Anwendung und Dokumentation des Prozesses.

- Automatisierung und Tools nutzen: Tools wie das „Microsoft Threat Modeling Tool“, „OWASP Threat Dragon“, „Threagile“ oder „ThreatSea“ erleichtern die Modellierung und das Reporting, besonders bei größeren oder agilen Projekten.

- Regulatorische Anforderungen beachten: Insbesondere bei NIS-2 und CRA sollten Threat Models auch als Nachweisdokumentation genutzt werden, um Compliance-Anforderungen zielgerichtet zu erfüllen.

- Security Awareness fördern: Durch regelmäßige Workshops und die Integration von Threat Modeling in den Entwicklungsalltag wächst das Sicherheitsbewusstsein im Team nachhaltig, was die Security Culture verbessert.

7. Fazit

Mit klar definierten Methoden und passenden Werkzeugen lässt sich Threat Modeling effizient in bestehende Entwicklungs- und Betriebsprozesse integrieren und bildet so die Grundlage für robuste, zukunftsfähige IT-Systeme. Gleichzeitig erfüllen Organisationen damit wichtige regulatorische Vorgaben wie NIS-2 und den Cyber Resilience Act.

Wer Threat Modeling frühzeitig und konsequent betreibt, schafft nicht nur technische Sicherheit, sondern stärkt auch das Vertrauen aller Stakeholder – vom Management über Kunden bis zu den eigenen Entwicklerteams.

8. Quellen und weitere Ressourcen

https://cheatsheetseries.owasp.org/cheatsheets/Threat_Modeling_Cheat_Sheet.html

Umfassender Leitfaden von OWASP

Microsoft Threat Modeling Tool Dokumentation:

https://learn.microsoft.com/de-de/azure/security/develop/threat-modeling-tool-threats

Offizielle Azure-Dokumentation zum Microsoft-Tool

MITRE ATT&CK Framework:

https://attack.mitre.org/

Datenbank realer Angriffstechniken zur Ergänzung von Threat Models

NIST SP 800-154: Guide to Data-Centric System Threat Modeling:

https://csrc.nist.gov/publications/detail/sp/800-154/draft

Offizieller NIST-Leitfaden für datenzentriertes Threat Modeling

Threat Modeling Manifesto:

https://www.threatmodelingmanifesto.org/

Community-getriebene Prinzipien und Best Practices

Weitere Ressourcen

Practical DevSecOps – Types of Threat Modeling Methodology:

https://www.practical-devsecops.com/types-of-threat-modeling-methodology/

10 verschiedene Threat-Modeling-Methoden im Detail

Codecentric Blog – Threat Modeling 101:

https://www.codecentric.de/wissens-hub/blog/threat-modeling-101-wie-fange-ich-eigentlich-an

Praktischer Einstieg in Threat Modeling mit Fokus auf erste Schritte

Rapid7 – What is Threat Modeling:

https://www.rapid7.com/fundamentals/what-is-threat-modeling/

Grundlagen und Prozess-Erklärung

iteratec Blog – Wie ist dein Threat Model?:

https://explore.iteratec.com/blog/threat-modeling

Praktische Anwendung von Evil User Stories und DREAD

entwickler.de – Threat Modeling: Keine Angst vorm Angreifer:

https://entwickler.de/security/threat-modeling-keine-angst-vorm-angreifer

Aktuelle Perspektiven auf Threat Modeling

Vodafone Business Blog – Bedrohungsanalyse:

https://www.vodafone.de/business/blog/bedrohungsanalyse-beispiel-17542/

NIS-2 und regulatorische Anforderungen

inovex Blog – Threat Modeling with LLM Support:

https://www.inovex.de/de/blog/threat-modeling-with-llm-support/

Moderne Ansätze mit KI-Unterstützung

Legit Security – Threat Modeling Frameworks:

https://www.legitsecurity.com/aspm-knowledge-base/threat-modeling-frameworks

Umfassender Überblick über Frameworks wie STRIDE, PASTA

Cybersecurity Dive – The Art of Threat Modeling:

https://www.cybersecuritydive.com/news/cyber-threat-modeling-framworks-STRIDE-LINDDUN-decisiontrees/713587/

Vergleich von STRIDE, LINDDUN und Attack Trees

Daily.dev – Top 10 Threat Modeling Tools:

https://daily.dev/blog/top-10-threat-modeling-tools-compared-2024

Detaillierter Tool-Vergleich 2024

Practical DevSecOps – Best Threat Modeling Tools:

https://www.practical-devsecops.com/threat-modeling-tools/

Aktuelle Tool-Liste 2025

Bücher

„Threat Modeling: Designing for Security“ von Adam Shostack – Das Standardwerk zum Thema

„Threat Modeling: A Practical Guide for Development Teams“ von Izar Tarandach und Matthew J. Coles – Praxisnaher Ansatz für agile Teams